代码背后的危机:从LiteLLM投毒看开源世界的信任坍塌

开源软件的本质是一场关于信任的博弈。当开发者通过一条简单的命令拉取数万行代码时,其实是在默认信任该包的维护者与分发渠道。然而,LiteLLM被恶意投毒的事件,如同一记警钟,瞬间击碎了这种盲目的信任。这不仅是一次技术层面的代码泄露,更是对当代软件工程哲学的一次深刻拷问。

现象观察:自动化与危险的边界

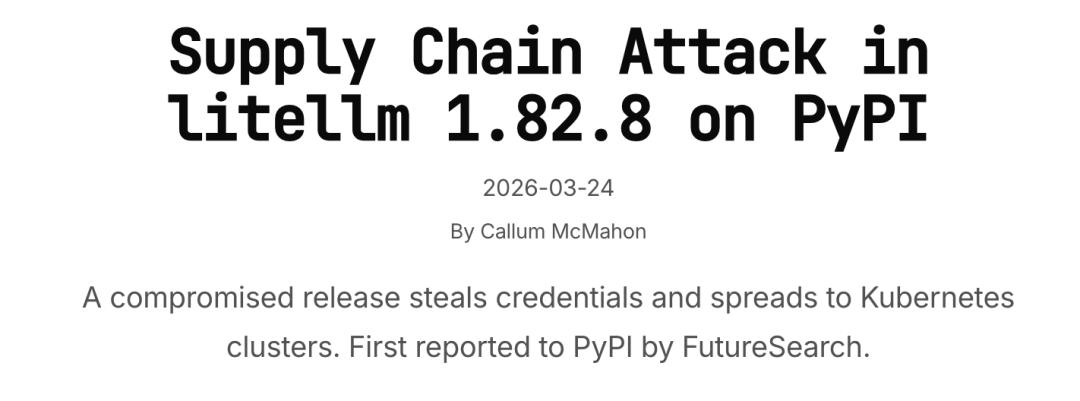

攻击者绕过了GitHub的正常审查流程,直接利用被窃取的令牌将恶意代码推送到PyPI,这一行径揭示了中心化包管理仓库的严重脆弱性。这种攻击手法并不新鲜,但其规模化传播效应却令人不寒而栗。当恶意软件通过依赖树层层渗透,任何一个看似无害的第三方库都可能成为毁灭性的后门,甚至连AI辅助编码生成的代码,也因其缺乏审查而成为了潜在的漏洞温床。

哲学思辨:技术便利的代价

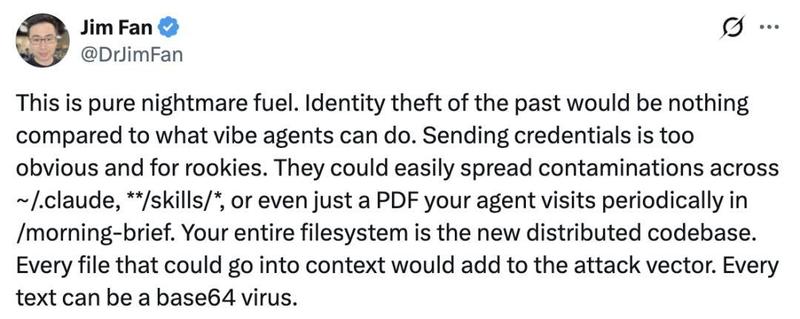

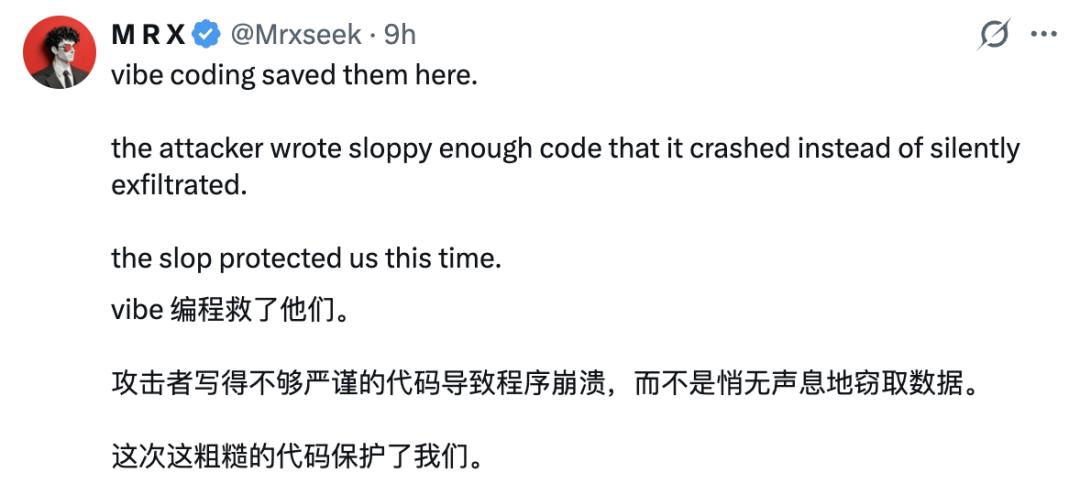

我们正处于一个追求极致效率的时代,然而速度的提升往往伴随着安全边界的模糊。正如专家所言,过度依赖外部库以换取开发便利,本质上是在转嫁风险。当开发者习惯于“不经思考就点允许”时,软件的安全性就彻底交给了运气。这种“vibecoding”式的开发心态,让原本严谨的工程逻辑变得松散,从而为恶意攻击者提供了生存空间。

规律总结:重塑防御机制的必要性

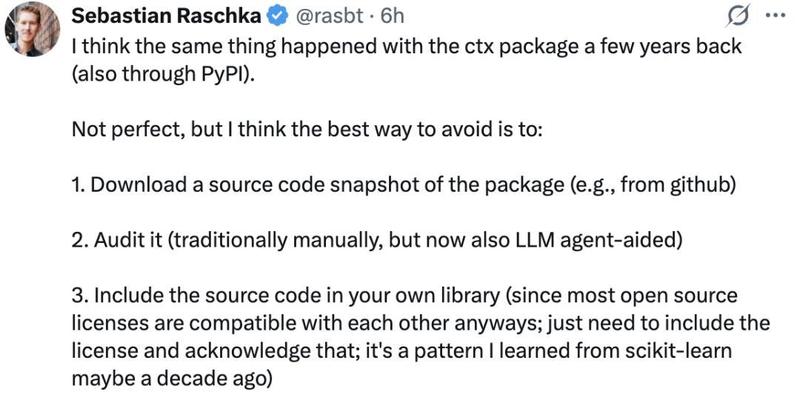

应对供应链威胁,不能仅依赖补丁式的修补。我们需要构建一种更具思辨性的安全防御体系。首先,必须承认“没有任何包是绝对安全的”,从而从根本上转变依赖管理策略。其次,尝试回归本质,在功能需求足够简单时,优先考虑自行构建核心逻辑,而非引入庞大的依赖树。最后,将安全审计从一种被动响应,转化为开发生命周期中不可或缺的组成部分,确保每一行进入生产环境的代码都经过了严格的可信验证。

重构信任:回归代码的本质

真正的安全,源于对底层逻辑的掌控。在复杂的依赖关系中,我们必须建立多层嵌套的防御机制,将那些潜藏的利爪关进受控的壳中。只有当我们不再将开源生态视为一个黑盒,而是将其视为可审查、可控制的工具集时,才能在享受技术红利的同时,守护住数据与系统的底线。